法整備の状況、具体例-1

迷惑メール対策技術はその利用が電気通信事業法に規定されている通信の秘密の保護及び役務提供における差別的取扱いの禁止に抵触するおそれがあることにより、これまで法的な整理が行われ、導入が促進してきた経緯があります。送信ドメイン認証技術である SPF(Sender Policy Framework)、DKIM(DomainKeys Identified Mail)及び25番ポートブロッキングの導入に関して法的留意点がまとめられています*1。

送信ドメイン認証及び25番ポートブロックはいずれも電子メールをフィルタリング又は受信拒否する目的で、当事者の意思に反して通信に係る構成情報(送信元ドメインやIPアドレス等)を確認しその情報を利用する行為であるため、電気通信事業法で電気通信事業者の義務として規定される通信の秘密の侵害及び差別的取扱いに該当します。しかしながら、行為の必要性及び正当性、手段の相当性の要件を満たすと考えられるため、当該技術の導入は正当業務行為と認められ、違法性が阻却される(=適法)と解釈されています。既に法的整理がされている SPF と DKIM を利用する送信ドメイン認証技術 DMARC(Domain-basedMessage Authentication, Reporting & Conformance)は送信側と受信側とが相互に情報交換することにより電子メールの疎通を確保することを目的として、DKIM および SPF には含まれないポリシー機能およびレポーティング機能を含むため、その機能の利用に関して適法性が整理される必要があります。

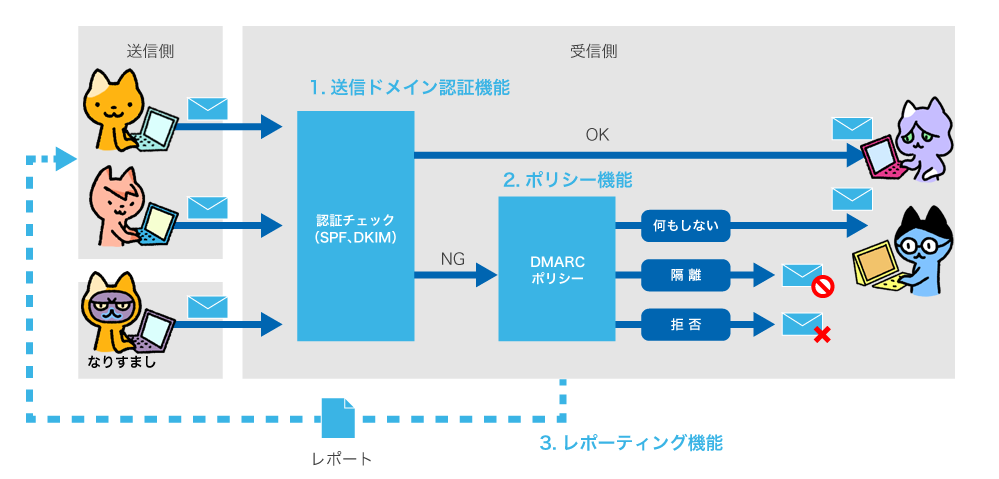

1. 送信ドメイン認証機能

電子メールの受信サーバにおいて、電子メールの送信ドメインを認証(チェック)し、認証できない場合には一定の措置を講ずる行為

2. ポリシー機能

ドメイン管理者が受信サーバの「なりすましメール」の取り扱いに関して影響を与える行為

3. レポーティング機能

受信サーバが送信ドメインに関する認証結果をドメイン管理者へ通知する行為

1. は送信サーバにおいてではなく、受信サーバにおける送信ドメインの認証、認証結果のラベリング、ラベリングの結果に基づくフィルタリングにあり、当事者の同意が必要、または、以下の5条件(a.〜e.)をすべて満たした場合に同意は不要と整理されています。

- 実施後、個別に設定変更が可能

- フィルタリング以外は提供条件が同一

- フィルタリング内容が明確

- アンケートなどで合理性がある

- 重要事項説明 (電気通信事業法第26条) に準じた事前連絡

DMARC は SPF と DKIM を利用することから同様の整理が適用されると解釈することができます。

2. は送信ドメイン管理者が宣言する「受信時のドメイン認証が失敗した場合の取り扱い方針」が受信サーバのラベリング結果等に基づくフィルタリングに影響を与えることにありますが、送信側が方針を宣言する行為は問題ないと整理され、フィルタリング行為は1. の受信側における法的留意点で整理されます。

3. は受信サーバが送信ドメイン管理者の指定した送付先アドレスに対して認証結果に関するレポートを送付する行為ですが、レポーティング機能には「集約レポート」と「失敗レポート」の2種類があり、それぞれについて検討する必要があります。

「集約レポート」はドメイン管理者が認証結果を分析する目的で使用されます。

「集約レポート」には通信の構成要素に該当する送信ドメインおよび送信サーバの IPアドレスを含むため通信の秘密の保障を受けることとなりますが、送信ドメインおよび送信サーバの IPアドレスに係る、ある一定期間の送信ドメイン認証結果の数が通知されるのであって、当事者(メール送信者またはメール受信者)の個別の通信に係る経路情報でなく、当事者の意思に反しての利用にも該当しないことから、通信の秘密の侵害(窃用)には当たらないと考えられます。したがって、通信の秘密に該当するが、通信の秘密を侵す行為には該当しないため、その利用は適法と解釈されます。

「失敗レポート」は通信上の問題点を特定する(認証失敗の理由と発信源を調べる)目的で使用される。通信上の問題点=電子メール送受信上の支障とはメール送信者は正当なメールを送信したつもりでも、ドメイン管理者の送信サーバまたは受信者の受信サーバの問題により、メール受信者へ正当なメールが配信されないことです。認証失敗結果の詳細が AFRF フォーマット(RFC6591: Authentication Failure Reporting Using the Abuse Reporting Format)を用いて受信者から送信者(ドメイン管理者)へ通知されます。「失敗レポート」には「集約レポート」に含まれた送信ドメイン、送信サーバの IPアドレスに加え、当事者(メール送信者またはメール受信者)の個別の通信に係る、日時、送信者メールアドレス、受信者メールアドレス、メールの件名、メールの本文が含まれる場合があるため、通信の秘密の保障を受けることとなります。認証失敗結果だけとはいえ、ドメイン管理者が指定した送付先アドレスへ通信の秘密(の一部)を通知する行為は当事者の意思に反して利用することに当たり、通信の秘密の侵害(窃用)に当たると考えられます。違法性阻却事由(正当業務行為)に該当するには、目的の必要性及び行為の正当性、手段の相当性を満たす必要があります。

送信ドメイン認証を導入および利用を継続する上で、認証失敗が大量に発生している場合、特段の事情(送信元を偽装した迷惑メールが常時大量に送信されている状況)がない限り、電子メール送受信上の支障が生じている可能性が容易に想定され、 正当な理由において支障を取り除く必要があります。失敗レポートは認証失敗結果に関してのみ詳細を通知する行為であり、認証成功を含むすべてのメールを対象とせず、電子メール送受信上の支障を取り除くのに必要最小限な通信の秘密の構成要素に限れば、目的達成のために必要な限度を超えるものではないと考えられるのではないでしょうか。認証失敗結果を当事者へ通知する方法も考えられますが、一般的に当事者はドメイン管理者とは異なり、ドメイン管理者から貸与された送信者メールアドレスを使用して電子メールを送受信しているため、支障を取り除くことが困難であることから、ドメイン管理者へ通知する行為は必要かつ相当な方法と考えられます。正当業務行為として許されると解釈できることから、不当な差別的取扱いとも言えません。

DMARCおよび関連技術情報

DMARCおよび関連技術情報