不審メールとなりすまし

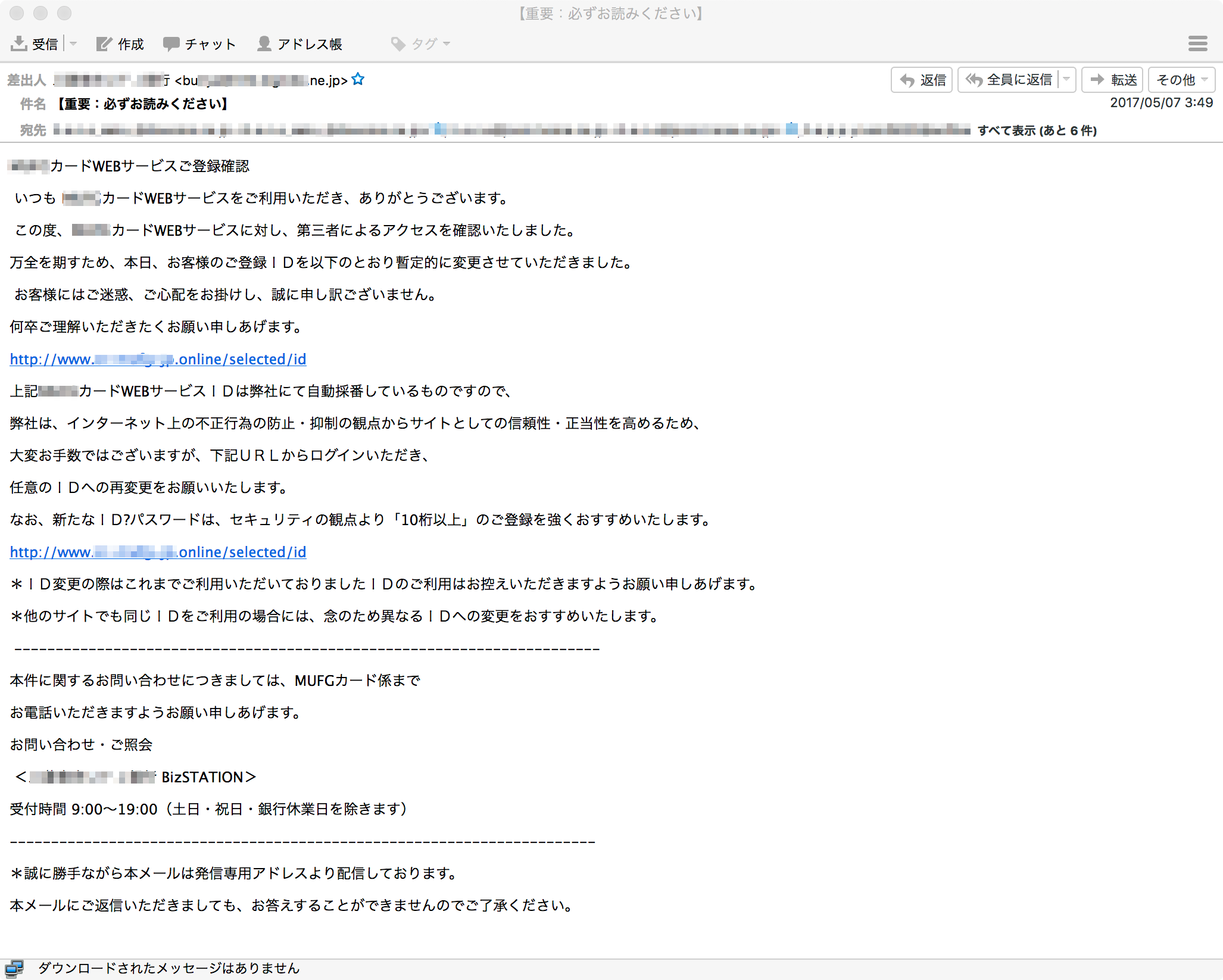

それではなりすましメールの例をいくつか見てみましょう。

この例は大手有名ショッピングサイトからのメールになりすましたものです。メールの内容としては、セキュリティ強化のためにパスワードの再設定を求めるというもので、「確かにこういう連絡があるかもな」と思わせるような内容になっています。

この偽の「パスワード再設定メール」のリンクをクリックすると、本物のサイトに極めてよく似せたサイトのパスワード再設定ページっぽいページが表示され、「現状のパスワードを確認の為」入力させ、「新しいパスワードとその確認」の入力フォームがある、というもので、これもみなさんよく見たことのある構成ではないでしょうか。

しかしながらこのサイトは本物ではなく、「偽」のため、新しいパスワードではなく「現在使っているパスワード」が攻撃側の狙いになります。

「現在使っているパスワード」を取得できたら、あとは攻撃側のやりたい放題ですね。それもそのショッピングサイトでの被害に止まらない可能性も高いです。

あるメールアドレスとあるパスワードの組が得られたら、他のいろんな Webサービスでもそれを使ってみる、ということが考えられます。もちろん他のサービスでは別のパスワードを使っている場合も多いでしょうし、メールアドレスも違うものを使っているかもしれません。

あるいはメールアドレスもパスワードも違うかもしれません。しかし、中にその「組」がアタリとなる Webサービスがあればしめたものです。攻撃者は、なりすましメールを用いた攻撃により取得したパスワードで他の Webサービスに堂々とログインできてしまうわけです。

いろんなセキュリティ脅威となりすまし

いろんなセキュリティ脅威となりすまし